- xmoutonx et Linkynimes aiment ceci

- LS forums

- → Affichage d'un profil : Aime: tralala

Statistiques de la communauté

- Groupe Newser Expert

- Messages 14 287

- Visites sur le profil 122 695

- Titre \0/ Postman \0/

- Âge Âge inconnu

- Anniversaire Anniversaire inconnu

-

Sexe

Homme

Homme

#1219209 [Switch] SwitchU est disponible en 1.0.0

Posté par tralala

- 29 mars 2026 - 07:35

Posté par tralala

- 29 mars 2026 - 07:35

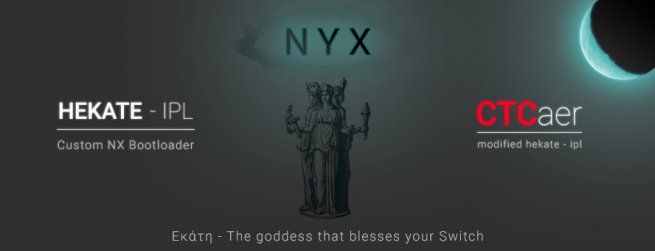

#1218991 [Switch] Hekate v6.5.2 & Nyx v1.9.2 disponibles

Posté par tralala

- 20 mars 2026 - 07:07

Posté par tralala

- 20 mars 2026 - 07:07

- flowlapache aime ceci

#1218975 [Switch] Lockpick RCMaster 1.9.17 disponible

Posté par tralala

- 18 mars 2026 - 18:22

Posté par tralala

- 18 mars 2026 - 18:22

- ndjembe aime ceci

#1218941 [PS4] Sony déploie le firmware 13.50 pour la PlayStation 4

Posté par tralala

- 17 mars 2026 - 22:27

Posté par tralala

- 17 mars 2026 - 22:27

- Mikabox aime ceci

#1218778 [XBH] Microsoft dévoile Project Helix, la prochaine Xbox, à la GDC

Posté par tralala

- 11 mars 2026 - 21:05

Posté par tralala

- 11 mars 2026 - 21:05

https://x.com/Golden...4024851/photo/1

D'apres ce que nous pouvons comprendre il n'y aura pas vraiment de jeux Xbox Helix, juste uniquement une version Xbox Series ( pour les jeux qui sortiront encore dessus) et une version PC qui tournera sur la HelixSi ça c'est vrai, cela signifierait la fin des exclusivités des licences pures "Xbox".

- czerwinski76 aime ceci

#1218687 [Switch] HATS-Tools passe à la version 1.5.5 sur Switch

Posté par tralala

- 08 mars 2026 - 09:34

Posté par tralala

- 08 mars 2026 - 09:34

- flowlapache aime ceci

#1218621 [PS3] RPCS3 passe en v0.0.40

Posté par tralala

- 03 mars 2026 - 23:16

Posté par tralala

- 03 mars 2026 - 23:16

- DOCKY99 aime ceci

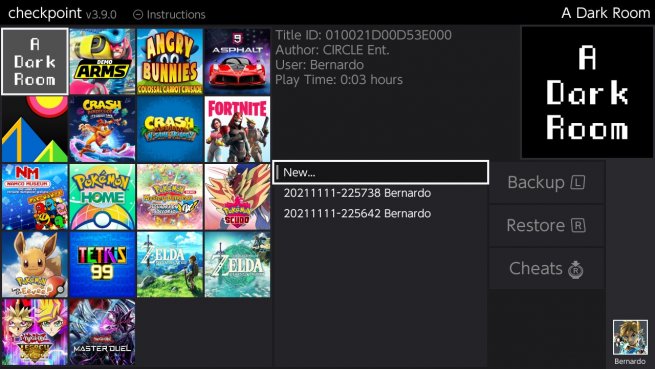

#1218579 [Switch/3DS] Checkpoint v3.11.0 disponible

Posté par tralala

- 28 février 2026 - 07:09

Posté par tralala

- 28 février 2026 - 07:09

- flowlapache aime ceci

#1218565 [PS4] FPKGi Android v6.5.2 est disponible

Posté par tralala

- 27 février 2026 - 14:13

Posté par tralala

- 27 février 2026 - 14:13

- anis31 aime ceci

#1217373 [PSP] qberty nous propose Sidecar Fast XMB Game Caching pour la PSP

Posté par tralala

- 15 février 2026 - 10:57

Posté par tralala

- 15 février 2026 - 10:57

- qberty aime ceci

#1216894 [WiiU] Aroma Beta 25 disponible

Posté par tralala

- 29 janvier 2026 - 07:55

Posté par tralala

- 29 janvier 2026 - 07:55

- flowlapache aime ceci

#1216572 [PS4] Mast1c0re : support ajouté pour les firmware PS4 13.00 et 13.02

Posté par tralala

- 20 janvier 2026 - 07:10

Posté par tralala

- 20 janvier 2026 - 07:10

#1216400 [Switch] AtmoPack-Vanilla v4.0.3 disponible

Posté par tralala

- 15 janvier 2026 - 07:16

Posté par tralala

- 15 janvier 2026 - 07:16

- DOCKY99 aime ceci

#1216035 [Wii/WiiU] ModMii v8.0.6 disponible

Posté par tralala

- 02 janvier 2026 - 14:51

Posté par tralala

- 02 janvier 2026 - 14:51

- flowlapache aime ceci

#1215992 Bonne année 2026

Posté par tralala

- 01 janvier 2026 - 13:39

Posté par tralala

- 01 janvier 2026 - 13:39

- flowlapache et nickelcobalt aiment ceci

- LS forums

- → Affichage d'un profil : Aime: tralala

- Privacy Policy

Mon contenu

Mon contenu