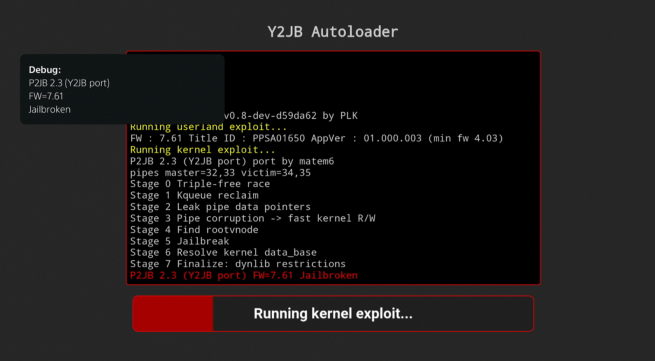

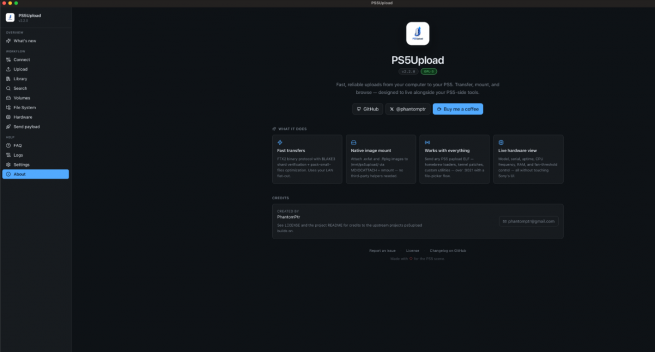

Le développeur phantomptr vient de déployer ps5upload v3.0.0, une mise à jour majeure qui apporte une refonte complète de l'application. Présentée comme « le grand redesign », cette nouvelle version conserve les fonctionnalités du logiciel tout en simplifiant l'expérience utilisateur et en modernisant son interface. Cette version 3.0.0 introduit un nouveau thème sombre plus profond avec un bleu PlayStation plus prononcé, ainsi que des thèmes clair et OLED retravaillés. Les transitions, boîtes de dialogue et menus bénéficient désormais d'animations plus fluides, tandis que les célèbres symboles PlayStation servent désormais d'indicateur de chargement.

L'accessibilité a également été améliorée grâce à des indicateurs visuels plus visibles pour les utilisateurs au clavier et à la prise en charge des paramètres de réduction des animations du système.

Nouveau mode de gestion de la mise en veille de la PS5

L'application permet désormais de choisir le comportement de la console pendant les transferts :

Off : aucun changement ;

During transfers (par défaut) : empêche la mise en veille uniquement pendant les uploads ;

Always while connected : la console reste éveillée tant que l'application est ouverte.

Un symbole ⚡ apparaît dans la barre d'état lorsque le mode permanent est activé. La mise en veille manuelle reste toutefois possible.

Installation automatique sur l'écran d'accueil

L'une des nouveautés les plus pratiques concerne les jeux. Lorsqu'un dossier de jeu est transféré, celui-ci peut désormais être automatiquement enregistré sur la PS5 à la fin du transfert, y compris depuis la file d'attente. Il n'est donc plus nécessaire de passer par la bibliothèque pour lancer l'opération manuellement.

Cette option, renommée « Add to home screen », peut être désactivée individuellement pour chaque transfert.

Des messages d'erreur plus clairs

Les situations problématiques (console hors ligne, helper absent, moteur non disponible, configuration incomplète, etc.) affichent désormais des explications détaillées accompagnées de raccourcis vers les réglages concernés.

Les erreurs rencontrées lors des opérations de suppression, déplacement, montage, renommage ou téléchargement sont également enregistrées dans le centre de notifications afin qu'elles ne disparaissent plus lorsque l'utilisateur change d'écran.

Diverses améliorations de confort

Parmi les autres nouveautés :

- Ecrans de chargement avec placeholders animés ;

- Affichage instantané des très grandes bibliothèques de jeux ;

- Option « Show all » pour développer les listes ;

- Correction du système de « power-ticks » programmés ;

- Déplacement du Dashboard à proximité du menu Connection ;

- Ecran de connexion affiché automatiquement lors d'une nouvelle installation.

- Traduction complète

Enfin, ps5upload v3.0.0 marque l'achèvement de la localisation du projet : l'ensemble des textes de l'application est désormais traduit dans les 18 langues prises en charge, sans aucun retour à l'anglais. Avec cette version 3.0.0, ps5upload ne se contente pas d'un simple lifting visuel : l'application gagne en ergonomie, en accessibilité et en automatisation, rendant les transferts vers la PS5 encore plus simples et plus fiables.

Téléchargement : ps5upload v3.0.0

Mon contenu

Mon contenu Homme

Homme