- LS forums

- → Affichage d'un profil : Aime: anis31

Statistiques de la communauté

- Groupe Members

- Messages 176

- Visites sur le profil 12 701

- Titre Sunriseur

- Âge Âge inconnu

- Anniversaire Anniversaire inconnu

-

Sexe

Non spécifié

Non spécifié

Outils utilisateur

Derniers visiteurs

#1190674 [PS4] TheFlow a modifié le code de l'exploit pour augmenter son taux de r...

Posté par shinz

- 09 mai 2024 - 21:24

Posté par shinz

- 09 mai 2024 - 21:24

#1190638 [PS4] TheFlow a modifié le code de l'exploit pour augmenter son taux de r...

Posté par tralala

- 09 mai 2024 - 14:58

Posté par tralala

- 09 mai 2024 - 14:58

- anis31 aime ceci

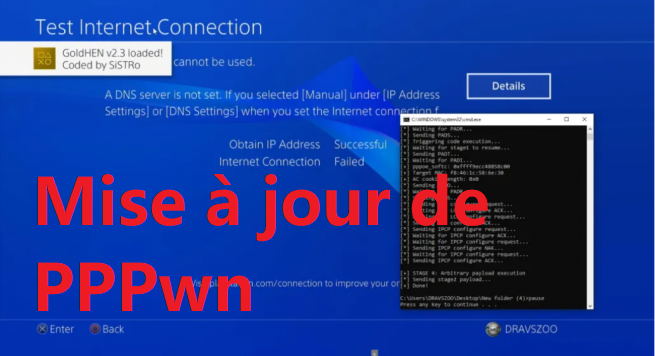

#1190587 [PS4] Sistr0 tease GoldHEN sur le firmware 11.00

Posté par tralala

- 08 mai 2024 - 17:01

Posté par tralala

- 08 mai 2024 - 17:01

- anis31 aime ceci

#1190525 [Multi] PS Multi Tools s'adapte à PPPwn avec la disponibilité de la v14.1

Posté par tralala

- 06 mai 2024 - 06:01

Posté par tralala

- 06 mai 2024 - 06:01

- anis31 aime ceci

#1190526 [PS4] L'outil PS4 Wee Tools prend en charge le dernier firmware de la PS4

Posté par tralala

- 06 mai 2024 - 06:24

Posté par tralala

- 06 mai 2024 - 06:24

- anis31 aime ceci

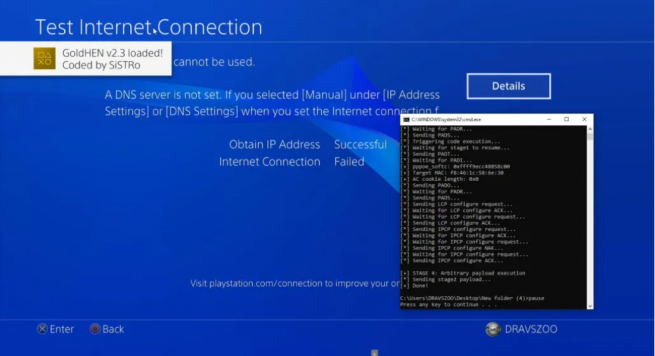

#1190355 [PS4] PPPwn porté sur les firmwares 9.03 à 11.00

Posté par tralala

- 03 mai 2024 - 06:36

Posté par tralala

- 03 mai 2024 - 06:36

- anis31 aime ceci

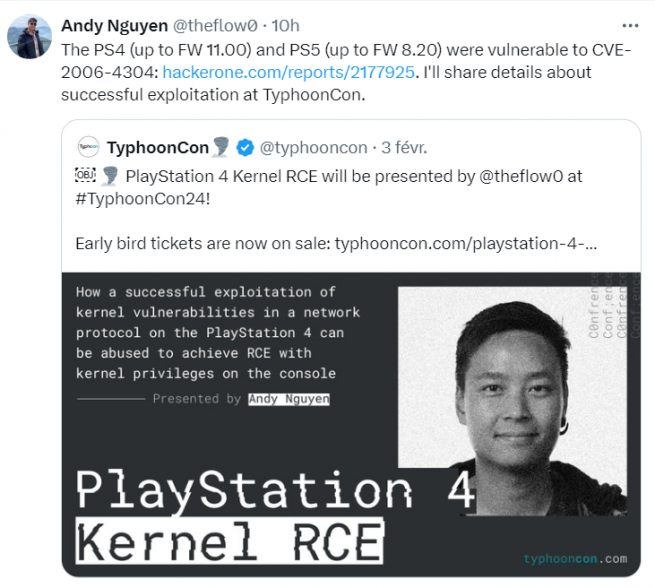

#1189913 [PS4/PS5] La faille jusqu'au firmware 11.00 (PS4) et 8.20 (PS5) dévoilée

Posté par overload

- 26 avril 2024 - 10:17

Posté par overload

- 26 avril 2024 - 10:17

merci pour la news , wait and see...

#1189908 [PS4/PS5] La faille jusqu'au firmware 11.00 (PS4) et 8.20 (PS5) dévoilée

Posté par tralala

- 26 avril 2024 - 09:43

Posté par tralala

- 26 avril 2024 - 09:43

- anis31 aime ceci

#1189366 [Switch] L'UnlockSwitch à moins de 40 $ mais attention aux scammers

Posté par tralala

- 14 avril 2024 - 10:48

Posté par tralala

- 14 avril 2024 - 10:48

- anis31 aime ceci

#1189065 [PS5] Le nouveau dumper pour la PS5 arrive dans le prochain Itemzflow

Posté par tralala

- 07 avril 2024 - 09:11

Posté par tralala

- 07 avril 2024 - 09:11

- anis31 aime ceci

#1188760 [Switch] Le dernier firmware de Mars pour le MigSwitch

Posté par tralala

- 01 avril 2024 - 07:51

Posté par tralala

- 01 avril 2024 - 07:51

- anis31 aime ceci

#1188387 [PS5] PCXSense v0.9.2 Bêta disponible

Posté par tralala

- 23 mars 2024 - 08:19

Posté par tralala

- 23 mars 2024 - 08:19

- anis31 aime ceci

#1188551 [XB] Une faille majeure dans les services de jeu Xbox

Posté par tralala

- 26 mars 2024 - 23:15

Posté par tralala

- 26 mars 2024 - 23:15

get-appxpackage Microsoft.GamingServices

- anis31 aime ceci

- LS forums

- → Affichage d'un profil : Aime: anis31

- Privacy Policy

Mon contenu

Mon contenu

Posté par

Posté par