Posté 05 août 2025 - 15:38

#1

Posté 05 août 2025 - 16:24

#2using EventTargetSet = HashCountedSet<Node*>;

Après :

using EventTargetSet = WeakHashCountedSet<Node>;

HashCountedSet garde des pointeurs bruts vers des objets Node.

Modifié par Linkynimes, 05 août 2025 - 16:26.

Posté 05 août 2025 - 16:59

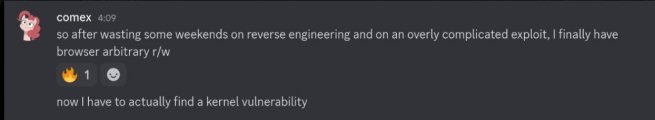

#3Trop technique pour un profane comme moi ^^Visiblement Nintendo aurais patch la faille en 20.3.0 https://gist.github....e21b2fe5c68302eIl semblerais que le problème vienne du passage de HashCountedSet a WeakHashCountedSetAvant : using EventTargetSet = HashCountedSet<Node*>;Après : using EventTargetSet = WeakHashCountedSet<Node>; HashCountedSet garde des pointeurs bruts vers des objets Node.WeakHashCountedSet utilise des références faibles, ce qui permet :de ne pas empêcher la destruction automatique des objets s’ils ne sont plus utilisés ;d’éviter des fuites mémoire ou des références pendantes (dangling pointers), surtout dans les systèmes DOM complexes.

Modifié par marto, 05 août 2025 - 16:59.

Posté 05 août 2025 - 20:11

#4Posté 05 août 2025 - 23:40

#5Dommage que l'info arrive bien après la maj

.

Posté 06 août 2025 - 14:42

#6Posté 06 août 2025 - 20:04

#7Flash Xbox 360 FAT/SLIM dans le 90-25-70

Flash à domicile

Pour plus d'info, cliquez ici!

flash360slim@gmail.com

Posté 07 août 2025 - 08:48

#8Posté 08 août 2025 - 14:58

#9Posté 08 août 2025 - 22:05

#10Modifié par dift666, 08 août 2025 - 22:07.

Posté 24 août 2025 - 18:56

#11Modifié par daerlnaxe, 24 août 2025 - 18:57.

0 invité(s) et 0 utilisateur(s) anonyme(s)